им информации. Организации или граждане, нарушающие закон, могут быть привлечены к ответственности. Сегодня имеется несколько прецедентов, связанных с коммерческим использованием утечек (их, думается, гораздо больше, но по понятным причинам широкую огласку получают немногие). При выборе системы защиты от утечек важно понять, что конкретно планируется защищать [3] и как.

К настоящему моменту технологии выявления корпоративных секретов прошли две стадии эволюции. Во-первых, разработчики систем предотвращения утечек обратили внимание на вероятностные методы, суть которых состоит в использовании лингвистического анализа или «цифровых отпечатков пальцев» (Digital Fingerprints). Во-вторых, реализовали детерминистские методы, основанные на том, что каждый секретный документ должен быть специальным образом помечен.

Вероятностные методы фильтрации исходящего трафика предполагают использование лингвистических технологий или цифровых отпечатков, снятых с секретных документов. Применение лингвистического анализа подразумевает поиск в исходящих документах ключевых фраз, заданных заранее, и последующий их анализ с учетом контекста. Для этого требуется предварительное обучение фильтра на тех документах, для которых уже известно, что они являются секретными. Анализ исходящего трафика осуществляется именно с использованием этой базы. Результат анализа – вероятность того, что документ относится к секретным. Такому подходу присущи несколько недостатков. Прежде всего подобный анализ не всегда эффективен, лингвистические алгоритмы, несмотря на десятилетия развития, все еще несовершенны. Кроме того, злоумышленник может воспользоваться стеганографией и разнообразными методами кодирования. Еще одна проблема, связанная с лингвистической фильтрацией, состоит в том, что ее сложно реализовать для несетевых видов трафика. Хотя работы в этом направлении ведутся и есть определенные успехи [4].

Детерминистские технологии предполагают, что все конфиденциальные файлы должны быть специальным образом помечены (например, имена файлов формируются особо). Методы разметки могут быть более или менее изощренными, сути дела это не меняет. Очевидно, что для внедрения такой системы следует провести полную классификацию всех электронных документов в компании и соответствующим образом пометить все секретные файлы. Эффективность защиты помеченных файлов равна 100 %… А не помеченные не защищены вовсе. Кроме того, детерминистские методы беззащитны перед кражей мобильных устройств, носителей и компьютеров.

Для решения указанных проблем некоторые разработчики предлагают использовать комплексные модели защиты. В идеале схема защиты должна охватывать весь жизненный цикл секретного документа, обеспечивая как предотвращение его утечки, так и контроль использования. В частности, такая система может охватывать несколько основных этапов [5].

1.?Классификация. На первом этапе построения системы защиты от утечки необходимо провести классификацию и категоризацию информации. Классифицированной информации сразу же приписываются соответствующие уровни допуска, а для вновь создаваемых и «входящих» документов описывается и настраивается процедура их учета.

2.?Контроль. Вторая ступень предполагает защиту секретных документов в местах хранения и распределение прав доступа к этой информации на основе классов и уровней допуска, полученных на первом этапе. Кроме того, защита в местах хранения предполагает использование шифрования.

3.?Мониторинг. Третий этап подразумевает защиту секретных документов в процессе работы служащих с конфиденциальными файлами на своих компьютерах.

4.?Нотификация. Следующий шаг – это предотвращение нарушений в реальном времени и оповещение обо всех инцидентах офицера безопасности.

5.?Аудит. Пятым и обязательным этапом построения системы защиты является архив всех данных, циркулирующих в корпоративной сети и покидающих ее пределы, и действий, которые пользователи совершают с этими данными.

В то же время реализация такого масштабного решения – далеко не самый подходящий вариант решения проблемы утечек, если речь идет о небольших и/или средних компаниях. Тем более во время глобального финансового кризиса, когда средства на ИТ-проекты как минимум существенно урезаны. В этом случае возможна организация более «легковесных» с точки зрения архитектуры систем, когда, например, системы контентной фильтрации применяются в сочетании с комплексами, обеспечивающими хранение данных в специальных криптоконтейнерах [6].

Чем выше ранг государственного учреждения, тем выше ответственность, которая ложится на плечи его руководителей и сотрудников. Во всем многообразии задач, стоящих перед органами власти, важнейшую роль играет оперативность и согласованность действий, а также бесперебойность процессов взаимодействия граждан с властью. Все это на сегодняшний день невозможно без повсеместной информатизации и компьютеризации. Оснащение современной техникой, в свою очередь, ставит ребром другой насущный вопрос – об информационной безопасности органов государственной власти.

1. Завершение процесса установки Dr.Web ES

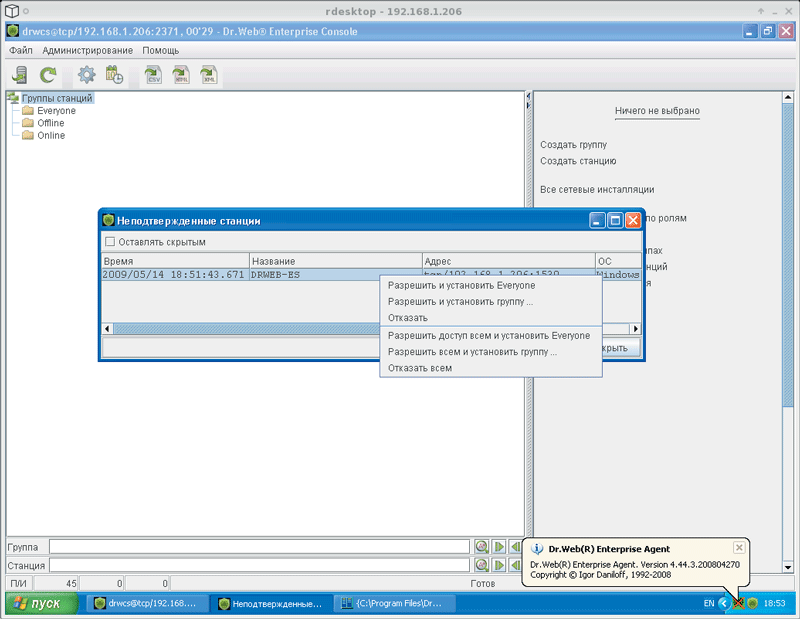

2. Консоль управления Dr.Web ES

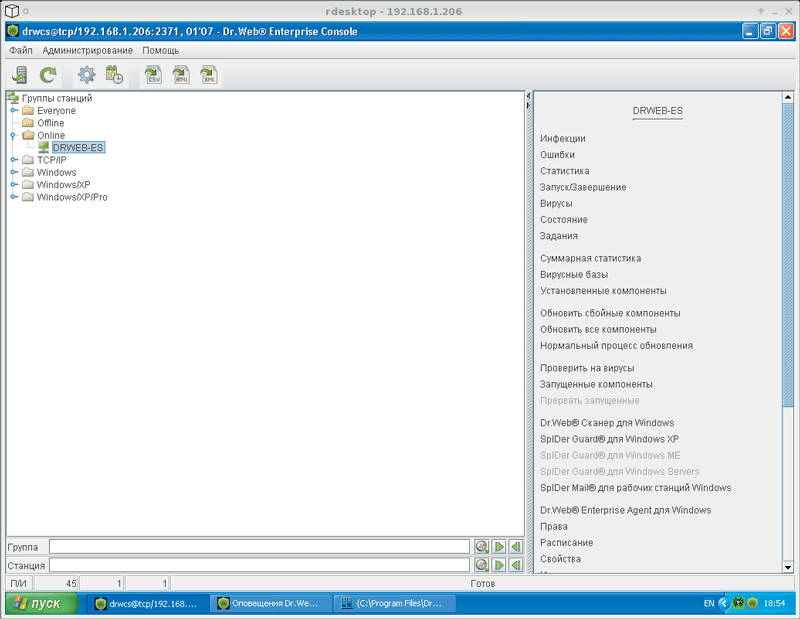

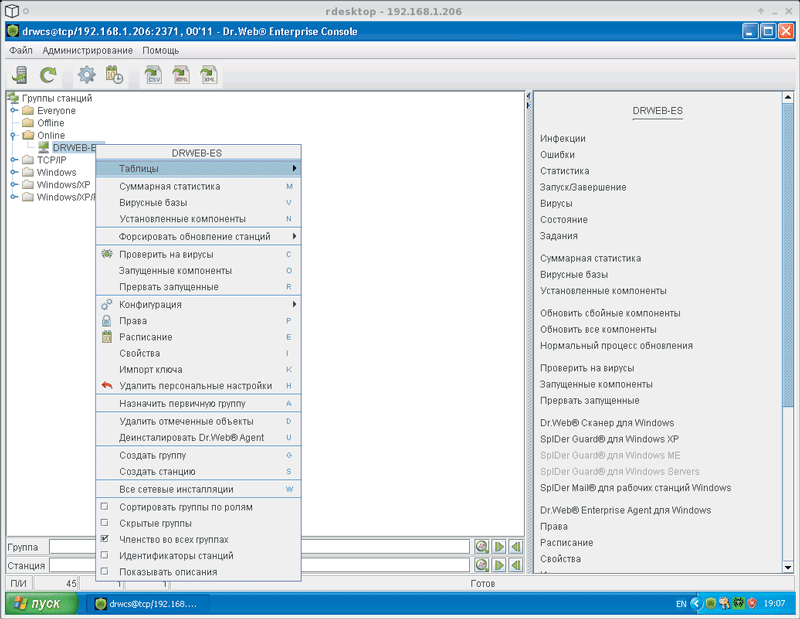

3. Возможные действия с рабочей станцией в рамках консоли Dr.Web ES

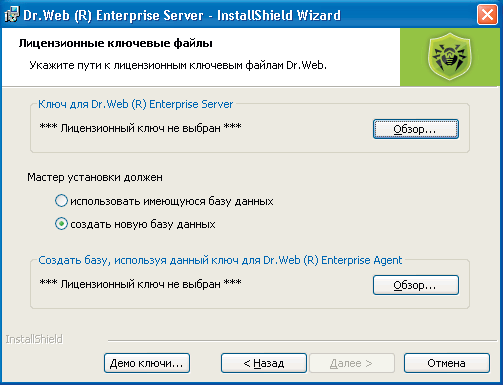

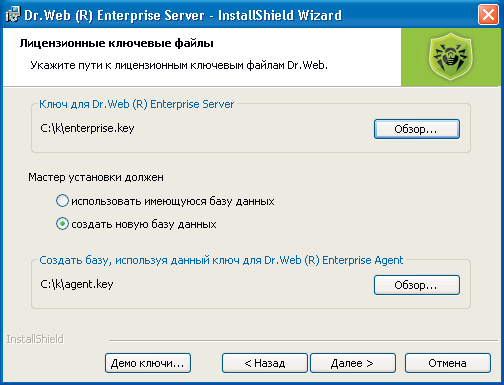

4, 5. Выбор лицензионного ключа при установке Dr.Web ES

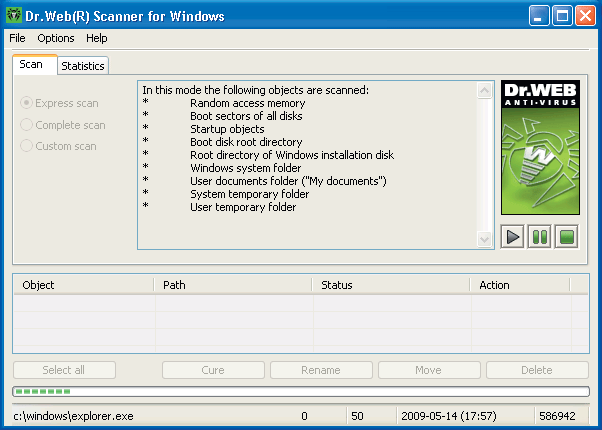

6. Процесс сканирования в рамках Dr.Web ES

Сегодня информационная защита госучреждений осуществляется при помощи комплексных решений, учитывающих все аспекты построения локальных сетей и политик безопасности. Кроме того, необходимо соответствие требованиям, предъявляемым как самими заказчиками, так и многочисленными лицензиями и сертификатами, позволяющими использование той или иной продукции в госструктурах. Лишь немногие производители средств информационной безопасности способны обеспечить соответствие всем этим условиям. В их числе – компания «Доктор Веб», для которой партнерство с государственными заказчиками традиционно является одним из приоритетных направлений деятельности. Решение Dr.Web Enterprise Suite хорошо известно целому ряду крупных государственных заказчиков Dr.Web, в числе которых – Администрация Президента РФ, Министерство обороны РФ, целый ряд учреждений органов муниципальной власти и многие другие учреждения.

Dr.Web Enterprise Suite – программный комплекс для антивирусной и антиспам-защиты рабочих станций и файловых серверов Windows, а также почтовых серверов Unix на предприятиях любого масштаба – «вырос» из проекта по созданию антивирусного ПО, способного обеспечить централизованное управление безопасностью в государственной автоматизированной системе «Выборы». Речь шла об очень масштабном внедрении: один из компонентов нового решения развертывался в Центральной избирательной комиссии РФ, а другие – в региональных офисах ГАС «Выборы», количество которых исчислялось тысячами. Тестирование решения прошло успешно, оно незамедлительно было внедрено и обеспечивает защиту «Выборов» и по сей день.

На примере этого внедрения стали очевидны неисчерпаемые возможности комплексной защиты на базе антивирусного ядра Dr.Web, и в скором времени состоялась коммерческая «премьера» продукта, получившего название Dr.Web Enterprise Suite. Это было в 2005 году, и с тех самых пор «сюита» постоянно совершенствуется, оставаясь неизменным выбором для десятков государственных учреждений, искавших оптимальное средство информационной безопасности.

Надежность и качество разработок Dr.Web подтверждают многочисленные лицензии и сертификаты Федеральной службы безопасности (ФСБ), Федеральной службы по техническому и экспортному контролю (ФСТЭК), а также Министерства обороны РФ. Но главное – эти разработки приносят реальную пользу, обеспечивая надежную и бесперебойную работу защищенных сетей. Простой в установке, развертывании и администрировании Dr.Web Enterprise Suite с легкостью находит общий язык с самыми сложными сетями, подчас насчитывающими тысячи компьютеров, и при этом совершенно нетребователен к ресурсам – как